Esta página es un servicio gratuito de Video Soft BBS - SUBSCRIBASE en nuestras listas de correo.

| Trampas para internautas | ||

|---|---|---|

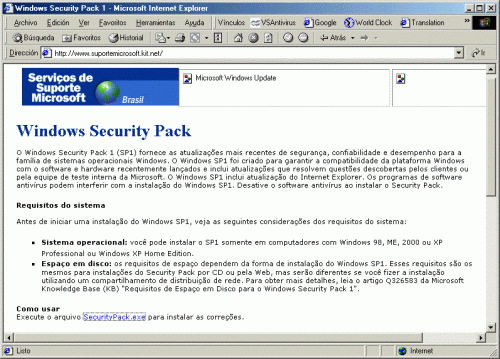

VSantivirus No. 905 - Año 7 - Domingo 29 de diciembre de 2002 Trampas para internautas http://www.vsantivirus.com/29-12-02.htm Por Giordani Rodrigues editor@infoguerra.com.br Traducción: VSAntivirus Artículo publicado originalmente en "InfoGuerra" (*) http://www.infoguerra.com.br/infonews/viewnews.cgi?newsid1041076654,95691,/ Microsoft es la marca más reciente usada como carnada por crackers brasileños para inducir a los internautas a instalar programas nocivos en sus máquinas. Para constatarlo, basta ingresar a la página www.suportemicrosoft.kit.net, que hasta el momento de la publicación de esta noticia, todavía no había sido eliminada por Kit.Net, proveedor de hospedaje gratuito de Globo.com. La página muestra una alerta de seguridad falsa, que enlaza a un falso paquete de correcciones (SP1) de Windows. El texto también induce al usuario a deshabilitar los programas de protección de su máquina, mediante el aviso: "Los programas de software antivirus pueden interferir con la instalación de Windows SP1. Desactive el software antivirus para instalar el Security Pack". El ataque es iniciado por medio de SPAM enviado a millares de usuarios al mismo tiempo, como denunció al comienzo de la semana el "Museu do Spam", al publicar el email trampa titulado "Windows - Pacote de Segurança - Dezembro 2002" [http://museudospam.subversao.com/acervo/acervo.php?spam=550] Hace una semana Microsoft se había referido a un mensaje similar, y hasta divulgó una nota en su sitio [http://www.microsoft.com/brasil/pr/2002/ms_nota_mert.stm], asegurando que "no tiene como política de comunicación con sus clientes el envío de mensajes electrónicos no solicitados, y mucho menos para la instalación de programas de actualización". La empresa también informa "que toda y cualquier actualización de los sistemas operativos de Microsoft es hecho por medio de Windows Update (www.windowsupdate.com)", y que ese servicio "es la única fuente oficial de actualización para el usuario". Por todo ello, sorprende que dicha página aun permanezca activa. Los intrusos se valen de la falta de atención y el desconocimiento de los internautas, principalmente de los más nuevos que cada día se integran a la red. Para engañar a los incautos, el mensaje muestra explícitamente la dirección http://v4.windowsupdate.microsoft.com/ptbr/securitypack.exe para descarga del archivo, pero poniendo el puntero del mouse sobre el enlace, se verá http://www.suportemicrosoft.kit.net/securitypack.exe, una dirección que obviamente no pertenece a Microsoft. [Nota VSAntivirus: esto ocurre en el mensaje que se distribuye, no en la página] Este tipo de truco no es nuevo, y cómo ya se dijo al comienzo, Microsoft es la carnada más usada en el momento. Pero lo que llama la atención es la cantidad de casos semejantes, surgidos en Brasil en el segundo semestre del 2002. En los últimos meses, la cantidad de programas, sitios y servicios dañinos disfrazados de alguna utilidad están muy por encima de la media histórica. Son actualizaciones de seguridad, discadores, identificadores de llamadas telefónicas, software para manejo de cuentas bancarias en Internet, ofertas de dinero fácil, y hasta servicios como el reciente "e-mail protegido" del proveedor Terra, los empleados con fines maliciosos. La mayoría de las veces, los nombres de grandes empresas fueron indebidamente asociados a éstos. Hasta las direcciones de e-mail fueron creadas para simular que los mensajes salían de estas empresas. Lo peor es que muchos de estos archivos pasaron intactos los test hechos con programas antivirus. En algunos casos, InfoGuerra envió los archivos para su análisis a los laboratorios de las empresas especializadas y solo después de ello el código fue detectado y catalogado. Para hacer un balance y como llamada de alerta, en los artículos mencionados al final, reunimos los principales ejemplos surgidos en los últimos meses. Algunas direcciones electrónicas continúan activas y hasta se puede decir que "vivas". En otros casos las direcciones fueron denunciadas y ya están desactivadas. Algunos de los enlaces llevan a las copias de los mensajes fraudulentos. Artículos Relacionados (en portugués): As armadilhas para internautas - parte 2 http://www.infoguerra.com.br/infonews/viewnews.cgi?newsid1041076209,94298,/ As armadilhas para internautas - como se proteger http://www.infoguerra.com.br/infonews/viewnews.cgi?newsid1041076128,7378,/ Nota VSAntivirus: La página denunciada (http://www.suportemicrosoft.kit.net/) continúa activa (se muestra una captura en la imagen siguiente).

La falsa actualización (SecurityPack.exe) es un archivo de solo 39 Kb, identificado por algunos antivirus (Kaspersky, Dr. Web, F-Prot), como

"Trojan.spy.sckeylog.d". Este troyano posee la capacidad de robar información de la computadora infectada. |

||