| |

VSantivirus No. 1719 Año 9, martes 22 de marzo de 2005

Los Detectives Digitales

http://www.vsantivirus.com/ajl-detectives.htm

Por Andrew J. Lee, CTO de Eset LLC. (*)

Un buen detective, uno que realmente sabe lo que está buscando y como comprender las pistas que encuentra, puede construir una imagen del criminal al que está analizando.

Una vez que conoce el modus operandi, o aún mejor, que obtiene una muestra de ADN, puede normalmente comparar el crimen con el criminal y llegar a capturarlo.

Quizás en una serie de crímenes, existe el mismo tipo de marca o huella digital, una vía de entrada similar, el mismo tipo de artículo robado, o incluso una muestra de ADN concordante - un indudable corpus delicti.

Este es un buen método para arrestar criminales, pero tiene una falla significativa; es completamente reactivo.

Al menos uno, o usualmente varios, crímenes deben ser cometidos (y varias víctimas verse afectadas) antes de que el criminal pueda ser aprehendido. Desafortunadamente, lo antes descrito es análogo a la forma en que trabajan los antivirus tradicionales.

Luego de que el virus es liberado, un patrón comienza a emerger.

Alguien se da cuenta que algo no anda bien, como por ejemplo, un aumento en la cantidad de mensajes de correo electrónico con un tipo particular de archivo adjunto.

Quizás redes enteras de ordenadores empiezan a reiniciarse espontáneamente; tal vez los servidores de correo electrónico cesan su funcionamiento bajo una enorme carga.

Finalmente, "pistas" - ADN digital - son encontradas, y son enviadas a los "detectives" - en este caso, las compañías antivirus.

Las "pistas" son examinadas, el modus operandi es establecido, y una vez que es conocido, el virus puede ser detectado y detenido.

Sin embargo, esto es reactivo, recayendo en dos factores: primero, conocimiento de que el "crimen" ya ha sido cometido; y segundo, recolectando las "pistas" para detectar fiablemente al "criminal". Este es un ciclo repetitivo: Un nuevo virus es liberado, y luego de un lapso de tiempo, que en algunos casos es grande, la actualización para detectar el virus, es liberada.

Históricamente, el problema del lapso de tiempo no era de gran importancia. Alcanzaba con actualizar el antivirus una vez al mes, a lo sumo una vez por semana.

Los virus se reproducían lentamente en la mayoría de los casos, muchas veces a través de una transferencia manual en discos flexibles - la llamada "sneakernet" - y aunque siempre había un riesgo, el modelo de actualizaciones era suficiente.

Volvamos a la actualidad, donde la oficina tradicional se ha convertido en una oficina virtual, con usuarios conectados permanentemente.

Las compañías, y sus empleados, están, literalmente, "siempre en línea".

Esto es una bendición productiva para las compañías, permitiendo a los empleados trabajar incluso desde sus cuartos de hotel, automóviles o incluso desde una cafetería.

Pero, desgraciadamente, la conectividad constante también permite que los virus se propaguen con mayor velocidad. En un principio, escribir un virus era una tarea que requería de ciertas "habilidades", que ameritaba algo de conocimiento.

Hoy, Internet ofrece vastas cantidades de información, y casi cualquiera puede crear un virus tras descargarse algún código fuente desde la red.

Cada innovación en materia de virus es seguida por un lote de virus relacionados, que difieren muy poco del original, y que son liberados al mundo rápidamente, cortesía de un imitador. Un solo virus puede convertirse en una epidemia global en unas pocas horas.

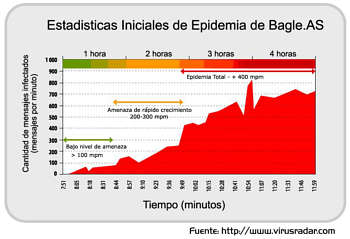

Un buen ejemplo de esto es el Win32/Bagle.AS.

En el tiempo que le lleva a una compañía antivirus actualizar su producto, este gusano ya era una gran amenaza.

Algunos gusanos han sido aún más rápidos en su propagación. Además, como los criminales han comenzado a operar en línea, empezamos a verlos explotando el potencial del software malicioso para actividades criminales.

Grandes redes de ordenadores infectados sirven como generadores de spam, como puntos para ataques distribuidos de denegación de servicios (DDoS), y como responsables de una "mina de oro" para los criminales formada por detalles de tarjetas de crédito, información bancaria y contraseñas robadas.

Mientras que el modelo tradicional de actualizar las firmas de los antivirus reactivamente ya no es viable para una protección adecuada, existe otra cara de la historia.

Es bien conocido que la guerra lleva a avances tecnológicos, y que en la "guerra" virtual entre los escritores de virus (los "criminales" en nuestra analogía) y las compañías antivirus (los "detectives"), no todo ha sido a pedir de boca de los escritores de virus. Muchos productos antivirus ahora incluyen algún tipo de tecnología activa (o proactiva), usualmente llamada Heurística. Heurística es un término muy amplio, y no existe una definición acordada entre los fabricantes de antivirus, pero básicamente describe un rango de técnicas predictivas o proactivas para detectar nuevo software malicioso sin la necesidad de liberar una actualización.

Una forma efectiva, y razonablemente simple, es crear firmas genéricas.

Usado en este sentido, genérico no significa estándar, sino que se usa para decir que la firma puede ser aplicada genéricamente a más de un objeto.

Esto puede ser muy efectivo ante virus 'imitadores' - es decir, ante nuevos miembros o variantes de una misma familia de virus, que sólo tienen pequeñas modificaciones del original.

Otra técnica usual es la llamada heurística "pasiva", la cual examina el código en un archivo, y le asigna una "puntuación" basándose en algunas reglas para determinar lo que puede ser normal en un archivo o no, aunque esto es fácilmente evitable utilizando encriptación o compresión.

El método conocido como "caja de arena" (sandboxing) es menos utilizado, debido a la complejidad que conlleva y a la saturación del rendimiento del equipo que causa.

Una "caja de arena" es un ambiente virtual, creado por emulación (por ejemplo, una máquina virtual - o una "escena del crimen" virtual) que permite al código ejecutarse, dentro de un ambiente controlado que monitorea sus acciones y toma una decisión en base a ellas.

La clave de la "caja de arena", debido a que es muy "cara" en cuanto al poder de procesamiento necesario para emular completamente cada archivo, es decidir de una forma inteligente que archivos deben ser monitoreados y cuales no.

Además de los problemas de rendimiento, esta técnica es difícil de implementar y puede llegar a ser engañada fácilmente si no está bien desarrollada. El método más efectivo es combinar todas estas técnicas - utilizando algún tipo de emulación y utilizando técnicas para analizar archivos codificados y/o comprimidos, además del sandboxing - y luego realizar un análisis del archivo.

Un sistema de puntuación bien balanceado puede hacer un juicio preciso sobre si el objeto es malicioso.

Usando esta técnica, las mejores soluciones antivirus detectan más del 90 % de los nuevos gusanos de correo electrónico sin generar falsos positivos.

Resumiendo, en nuestro mundo perpetuamente interconectado, los virus modernos pueden propagarse más rápido, llegar a más "victimas" potenciales y causar mucho más daño de lo que era posible antes, particularmente a través del crimen organizado.

Si UD. está buscando un nuevo producto antivirus, asegúrese de chequear sus capacidades heurísticas; no todos los detectives digitales brindan los resultados deseados.

* Andrew J. Lee, es el CTO (director de tecnología) de Eset y NOD32.

Video Soft, empresa creadora del sitio VSAntivirus, representa en Uruguay al antivirus NOD32 (marca registrada de Eset). Más información:

http://www.nod32.com.uy/

(c) Video Soft - http://www.videosoft.net.uy

(c) VSAntivirus - http://www.vsantivirus.com

|

![]()

![]()

![]() Esta página es un servicio gratuito de Video Soft BBS - SUBSCRIBASE en

nuestras listas de correo.

Esta página es un servicio gratuito de Video Soft BBS - SUBSCRIBASE en

nuestras listas de correo.![]()